Содержание

- 1 Почему разграничение доступов в CRM критически важно

- 2 Риски «полного доступа для всех»

- 3 Как хаос в правах доступа бьет по безопасности и продуктивности

- 4 Основы ролевой модели в CRM

- 5 Практические сценарии разграничения прав для разных отделов

- 6 Как спроектировать доступы, чтобы они «жили» вместе с бизнесом

- 7 Аудит доступов и журнал действий: как контролировать, кто что видит и делает

- 8 Конфиденциальные поля: как решить, что скрывать, а что показывать

В современной CRM-системе доступ к информации — это не «удобство», а часть управления рисками и продуктивностью. Если люди видят лишнее, они либо случайно допускают ошибки, либо начинают работать «в обход», потому что интерфейс перегружен. Поэтому разграничение прав доступа стоит закладывать еще на этапе внедрения, а не после первого инцидента.

Каждый сотрудник должен иметь доступ только к той информации, которая необходима для выполнения его обязанностей. Правильное налаштування CRM не только защищает компанию от утечки базы клиентов, но и значительно упрощает работу самого пользователя, убирая с экрана лишние инструменты и отчёты.

Почему разграничение доступов в CRM критически важно

Любая ИТ-система с клиентской базой содержит то, что можно продать, украсть или испортить одной ошибкой: контакты, историю коммуникаций, коммерческие условия, финансовые показатели. Если не контролировать видимость данных, компания получает две проблемы одновременно: слабую безопасность и хаотичные процессы.

Полезно зафиксировать, что именно дает грамотная политика доступа:

- защиту клиентских данных и ограничение риска утечки;

- меньше ошибок в карточках и отчётах из-за «лишних» полей и модулей;

- более быструю работу менеджеров благодаря понятному интерфейсу;

- прозрачный контроль доступа: кто что видит и кто за что отвечает.

Риски «полного доступа для всех»

«Дать всем всё» кажется простым решением, особенно когда нужно быстро запустить систему. Но на практике это создает предпосылки для инцидентов — и технических, и организационных.

Вот какие риски встречаются чаще всего:

- случайное удаление или массовые изменения в данных без возможности быстро откатить;

- утечка контактов через экспорт, копирование, пересылку или сторонние интеграции;

- конфликты между отделами, когда разные люди правят одни и те же поля;

- доступ к чувствительным условиям: скидкам, ставкам, внутренней марже, бонусам;

- падение дисциплины: если «можно всё», то никто не чувствует границ ответственности.

Как хаос в правах доступа бьет по безопасности и продуктивности

Хаотичные роли и права доступа в CRM обычно заметны по мелочам: одни пользователи «тонут» в кнопках, другие не могут выполнить базовое действие без администратора, руководители не доверяют отчетам, а отделы спорят, «чья это сделка».

Перед тем как что-то «резать», стоит определить две категории информации:

- рабочие данные, без которых отдел не выполнит свою функцию (например, доступ к сделкам и контактам для продаж);

- конфиденциальные данные в CRM, которые должны видеть только отдельные роли (маржа, ставки, долги, внутренние комментарии).

Именно разделение на эти уровни обычно дает наибольший эффект без лишней сложности.

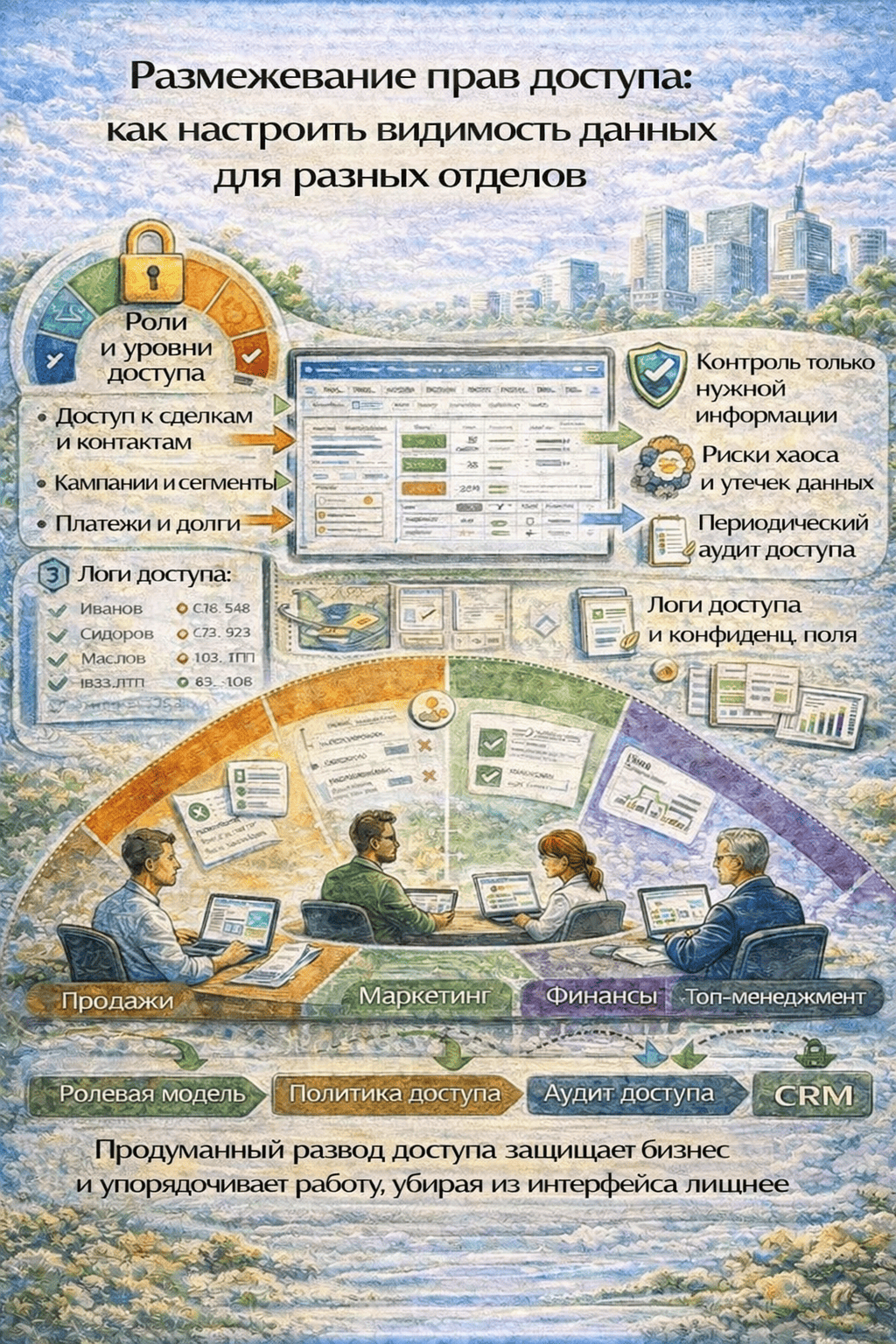

Основы ролевой модели в CRM

Чтобы ролевая модель CRM не превратилась в «зоопарк ролей», ее строят от процессов и требований бизнеса, а не от должностей в штатном расписании. В большинстве систем есть три базовых измерения доступов: модуль, запись и поле.

Полезно зафиксировать термины:

- уровень модуля: что пользователь видит в меню (сделки, контакты, кампании, финансы);

- уровень записи: чьи именно записи доступны (только свои / своего отдела / все);

- уровень поля: какие поля видны и какие можно редактировать (например, «маржа» — только чтение или скрыто).

Это и есть базовый инструментарий, который позволяет сделать доступы логичными.

Типовые роли: продавец, руководитель, маркетинг, финансы, топ-менеджмент

Роли лучше делать не «под человека», а под функцию. Тогда замена сотрудника не ломает систему, а решения легко масштабируются.

Типовой стартовый набор:

- продавец (свои лиды/сделки, ограниченный просмотр контактов других менеджеров);

- руководитель продаж (сделки отдела, доступ к отчетам, контроль качества данных);

- маркетинг (сегменты, кампании, аналитика по источникам, но без чувствительных полей);

- финансы/бухгалтерия (платежи, долги, ставки, инвойсы — без лишней истории коммуникации);

- топ-менеджмент (отчетность и ключевые показатели, чтение важных полей без права массовых изменений).

Практические сценарии разграничения прав для разных отделов

Отдел продаж: сделки, контакты, чувствительные поля

В продажах важны скорость и целостность истории. Менеджеру нужны контакты, коммуникации, этапы, задачи, комментарии, но не всегда нужны финансовые детали.

Практическая конфигурация:

- полный доступ к своим сделкам и задачам, частичный — к сделкам отдела;

- доступ к контактам по правилам: видеть карточку, но без права экспорта или массовых изменений;

- скрытые или «только чтение» поля: маржа, внутренние ставки, служебные примечания;

- запрет удаления ключевых объектов для большинства ролей;

- четкое распределение прав редактирования полей, которые влияют на отчёты.

Финансы и бухгалтерия: платежи, долги, ставки

Финансам нужны точные цифры, но им не всегда нужны все детали взаимодействия с клиентом. Если дать полный доступ, растет риск случайных изменений в статусах или полях, которые «ломают» аналитику.

Обычно работает:

- доступ к модулям платежей, счетов, дебиторки и документов;

- право редактировать финансовые поля, но ограничения на изменение этапов сделок;

- видимость нужных полей в контактах (название, реквизиты, ответственный);

- отдельные правила для ставок и скидок, если это чувствительные данные.

Маркетинг: сегменты, кампании, но без доступа к «лишним» данным

Маркетингу важны сегментация, источники, кампании и аналитика. Но доступ к финансовым и персональным деталям создает лишние риски.

Практически:

- видимость сегментов и кампаний, доступ к полям «источник», «кампания», «интерес»;

- ограничение на просмотр чувствительных полей: финансы — скрыто, персональные данные — по необходимости;

- права на экспорт — только для определенных лиц или по запросу;

- доступ к отчетам по лидам и конверсиям без права редактировать ключевые данные продаж.

Как спроектировать доступы, чтобы они «жили» вместе с бизнесом

Одна из проблем в том, что доступы делают «на сейчас», а через полгода структура меняется: появляются новые направления, продукты, регионы, партнеры. Если ролевая модель не предусматривает масштабирование, приходится постоянно создавать новые роли вручную, и хаос возвращается.

Чтобы этого избежать, полезно сразу продумать модель роста:

- разделить роли по функции (продажи/маркетинг/финансы), а не по фамилиям;

- сделать несколько уровней доступа внутри отдела (junior/senior/тимлид) вместо десятков уникальных ролей;

- использовать доступ на уровне записей, чтобы не открывать всю базу, а давать только «свое»;

- запретить массовые операции всем, кому они не нужны для работы.

Такие правила уменьшают количество исключений и делают систему понятной.

Аудит доступов и журнал действий: как контролировать, кто что видит и делает

Даже лучшая настройка со временем «расползается»: кому-то дали временные права и они остались, кто-то сменил роль, а доступы не обновили, появились новые модули — и их случайно открыли всем. Поэтому аудит — это регулярная гигиена.

Регулярный аудит ролей

Регулярность зависит от масштаба: в небольшой компании достаточно квартального пересмотра, в больших — чаще делают ежемесячный контроль для критичных ролей.

Что стоит проверять:

- список ролей и нет ли дублей с почти одинаковыми правами;

- кто имеет «администраторские» доступы и оправдано ли это;

- не появились ли лишние права на экспорт и массовые операции;

- соответствуют ли доступы процессам и структуре отделов;

- правильно ли настроена безопасность клиентских данных для новых модулей и интеграций.

Логи изменений и доступов как инструмент кибербезопасности

Журнал действий важен не только для «разбора полетов». Это практичный инструмент кибербезопасности: он показывает подозрительные массовые операции, нетипичные просмотры или экспорты, изменения в важных полях.

Перед тем как полагаться на логи, стоит определить, что именно мониторить:

- изменения в правах доступа и ролях;

- массовые редактирования записей и удаления;

- экспорт больших объемов контактов;

- изменения чувствительных полей (скидки, ставки, финансовые статусы);

- входы из нетипичных локаций или устройств, если система это поддерживает.

Конфиденциальные поля: как решить, что скрывать, а что показывать

Даже когда модули и записи разграничены правильно, проблемы часто возникают на уровне полей. В каждой компании есть «мелкие» данные, которые на самом деле очень чувствительные: персональные условия, внутренние примечания, размер скидки, плановая маржа, ставки подрядчиков, причины проигрыша, комиссии, отсрочки. Если эти поля видят все, появляются лишние обсуждения, внутренние конфликты и риск утечки.

Чтобы определить, какие поля стоит ограничивать, удобно пользоваться простым правилом: показывайте данные тем, кто принимает решение или выполняет действие, и скрывайте от тех, кому они нужны только «из любопытства». Например, продавцу важно видеть историю контактов и задачи, но не всегда нужно видеть внутреннюю маржу или финансовый статус клиента. Финансам нужны платежи и долги, но не нужна вся маркетинговая разметка и внутренние комментарии менеджеров.

Практический подход к настройке полей может быть таким:

- создайте перечень чувствительных полей и отметьте, кто имеет право их видеть, а кто — редактировать;

- для самых рискованных полей оставьте режим «только чтение» даже для руководителей отделов, если изменения должны вносить 1–2 ответственных лица;

- вынесите часть конфиденциальных значений в отдельные модули или вкладки, чтобы их не было видно в общей карточке;

- договоритесь, какие данные запрещено копировать или выносить в переписку и как это контролируется.

Такой уровень детализации усиливает настройку безопасности и одновременно убирает лишнее из интерфейса. В результате сотрудники меньше отвлекаются, быстрее находят нужное, а компания снижает риск того, что клиентская база или коммерческие условия уйдут «в мир» из-за случайного доступа.

Когда аудит и логи становятся привычкой, права доступа в CRM перестают быть «настроили и забыли». Это превращается в процесс, который одновременно усиливает безопасность, уменьшает хаос и делает работу людей проще — без лишних кнопок, лишних рисков и лишних конфликтов между отделами.

Менеджер проектов маркетингового агентства MAVR.